Те, кто использует Tor часто замечают, что на многих сайтах требуется решать каптчу. Тогда как без Tor такой проблемы не возникает. Все дело в том, что выходные сервера Tor внесены в черный список на большом количестве сайтов. Так как могут использоваться для спама и других неприятных вещей.

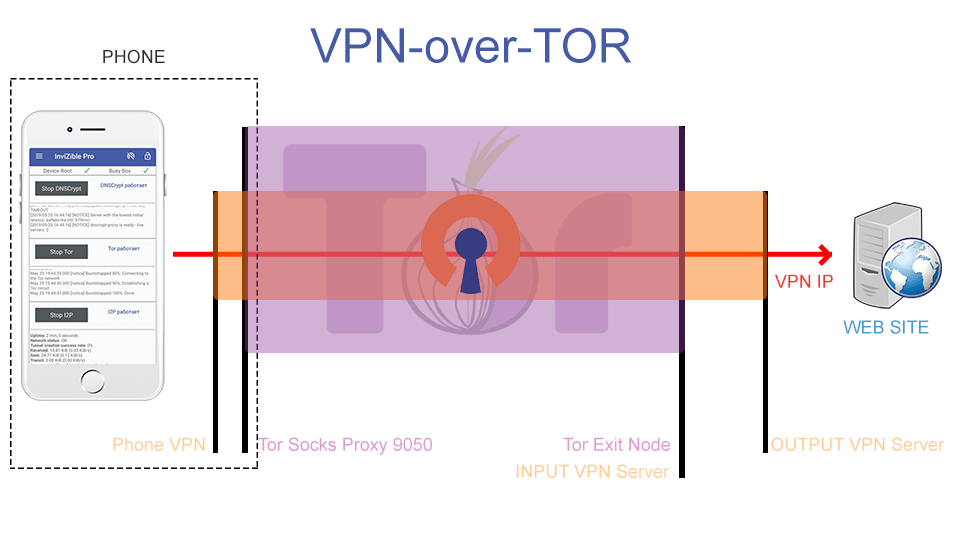

Как же обойти эту проблему, и дальше продолжить комфортно пользоваться этой замечательной анонимной сетью? Решение есть — совместное использование VPN и Tor. А именно пропустить канал VPN через сеть Tor серверов. Поэтому такая схема называется VPN-over-Tor.

Как правильно настроить.

Для реализации такой схемы нам понадобятся: приложение OpenVPN for Android и собственно сам InviZible Pro.

Скачиваем любой рабочий OpenVPN TCP конфиг

Открываем его и он автоматически добавится в приложение OpenVPN

Нажимаем карандашик и заходим в настройки

Заходим в РАСШИРЕННЫЕ настройки и нажимаем пользовательские параметры.

В пользовательских параметрах пишем socks-proxy 127.0.0.1 9050

Во вкладке РАЗРЕШЕННЫЕ ПРИЛОЖЕНИЯ выбираем InviZible Pro, для того, чтоб сам InviZible не ходил через VPN.

Сохраняем конфигурацию с помощью значка КОПИРОВАНИЕ в верхнем правом углу

Запускаем DNSCrypt, Tor и ждем, кода появится слово работает. InviZible Pro должен быть в Безрутовом режиме (Опция Общие настройки -> Запуск модулей с Root должна быть выключена)

Опция Быстрые настройки -> Весь интернет через Tor должна быть включена.

Заходим в OpenVPN for android и запускаем нашу сохраненную ранее конфигурацию. Возможно понадобится ввести логин и пароль.

Пойдут строчки лога, которые должны закончиться словами Initialization Sequence Completed, и появится знак ключа в шторке. Если это не так, значит логин/пароль неверны. Либо другие ошибки.

Заходим на сайт, который любит угощать каптчей.

И вот она, наша любимая.Дело в том, что сейчас весь интернет трафик проходит через Tor. VPN при этом никак не задействован. Это предпочтительный вариант, так как в таком виде Tor обеспечивает максимально возможную, зависящую от него анонимность. Почему это так, можно почитать на официальном сайте Tor.

Однако нам надоело вводить каптчу на одних и тех же сайтах, и мы готовы немного пожертвовать своей анонимностью.

Заходим в Быстрые настройки -> Исключить сайты и добавляем нужный адрес сайта

Закрываем браузер. Убираем его из ранее запущенных приложений, чтобы очистить его кеш. И обратно заходим на наш любимый сайт. Ура, каптчи нет.

Дело в том, что наше интернет соединение теперь идет по туннелю VPN, который проложен в туннеле Tor. Что я и пытался максимально непонятно объяснить самой первой картинкой. А значит сайт будет видеть IP адрес VPN сервера, который не вызывает подозрения.

Для больших сайтов, типа социальных сетей, такое добавление в пункт Быстрые настройки -> Исключить сайты может не сработать. Тогда можно вообще добавить браузер в Быстрые настройки -> Исключить приложения. Так же как и другие приложения, которые должны заходить в интернет по схеме VPN-over-Tor. Приложения и сайты не добавленные в вышеназванные списки, будут ходить только через Tor, что повторюсь, является предпочтительным.

Если же Вы хотите, чтобы все интернет соединения осуществлялись по схеме VPN-over-Tor, можно выключить опцию Быстрые настройки -> Весь интернет через Tor.

Для тех, кто использует AfWall, надо разрешить приложениям с рут доступом, доступ к интернету через VPN.

Плюсы и минусы схемы VPN-over-Tor.

Плюсы:

- Отсутствие каптчи на сайтах.

- Анонимность, даже если Вы не доверяете VPN, так как VPN сервер видит только IP выходной ноды Tor.

- Анонимность, так как выходная нода Tor не может видеть Ваш интернет трафик и реальный адрес назначения. Ведь он зашифрован VPN.

Минусы:

- Такая схема работает медленнее, чем VPN или Tor по отдельности.

- Возможны обрывы VPN соединения. Tor не очень подходит для VPN туннеля.

- VPN сможет увидеть Ваш незашифрованный трафик, например http, и деанонимизировать Вас.

- Согласно исследованиям проекта Tor, Вас можно будет легче вычислить, так как интернет трафик выходной ноды Tor, всегда будет идти на один и тот же интернет адрес — IP VPN сервера.

Для улучшения анонимности можно использовать мосты Tor.

Я не знаю ,как можно более доходчивее и понятнее обьяснить такую схему.Конечно запускать ее у себя или нет ,дело каждого юзера.

P.S. Но можно попробывать ,все расписано и с картинками…

Хорошая и хитрая идея. Но к сожалению: у меня ping 655~800 ms с вашим DnsCrypt. А сейчас вообще невозможно загрузить DnS сервера (( Видимо провайдер

Можно попробовать пропустить запросы DNSCrypt через Tor. Иногда это может помочь.

У меня не подключается тор. Ни через один мост. Как быть

Можно попробовать пропустить запросы DNSCrypt через Tor. Иногда это может помочь. Да да! В яблочко! Еще отключи и исключи в настройках DNSCrypt сервера DOH DNS over HTTPS, DNSSec, и черный список цензурируемых сайтов и провайдер будет не в курсе событий.

Tor работает реально. А якобы DNSCRYPT в этой программе создаёт иллюзию работоспособности за счёт Tor. Фикция.

А пруфы с вашей стороны будут? Вот здесь прекрасно видно, что DNSCrypt работает, как впрочем Tor и I2P https://invizible.net/ru/how-to-check-the-app

Есть еще одна особенность, vpn может работать только по tcp, так как Tor не поддерживает udp. Но udp вы можете использовать внутри vpn (чего нельзя в чистом торе), что является плюсом. Например, udp дает возможность пользоваться DHT в торренте.